Neste post você aprenderá como encontrar a origem dos bloqueios de contas no Active Directory.

Eu mostrarei dois métodos, o primeiro usa o PowerShell e o segundo é uma ferramenta GUI que eu criei que torna super fácil desbloquear contas de usuários e encontrar a origem dos bloqueios.

O bloqueio das contas dos utilizadores é um problema comum, próprio das chamadas de topo para o helpdesk.

O que é frustrante é quando se desbloqueia uma conta de utilizador e se mantém o bloqueio aleatório. O usuário pode estar logado em vários dispositivos (telefone, computador, aplicativo e assim por diante) e quando eles mudam sua senha isso causará problemas contínuos de bloqueio.

Este guia ajudará você a rastrear a origem desses bloqueios.

Check it out:

- Video Tutorial

- Método 1: Usando o PowerShell para encontrar a origem dos bloqueios de conta

- Passo 1: Habilitando a Auditoria

- Passo 2: Encontre o Controlador de Domínio com a Função Emulador PDC

- Passo 3: Encontrar o ID de evento 4740 usando o PowerShell

- Método 2: Usando a ferramenta GUI Desbloqueio de Usuário para Encontrar a Origem dos Bloqueios de Contas

Video Tutorial

Se você não gosta de vídeos tutoriais ou quer mais detalhes, então continue lendo as instruções abaixo.

Método 1: Usando o PowerShell para encontrar a origem dos bloqueios de conta

Bambos o PowerShell e a ferramenta GUI precisam de auditoria antes dos controladores de domínio registrarem qualquer informação útil.

Passo 1: Habilitando a Auditoria

O ID do evento 4740 precisa ser habilitado para que seja bloqueado a qualquer momento que um usuário for bloqueado. Este ID de evento conterá o computador de origem do bloqueio.

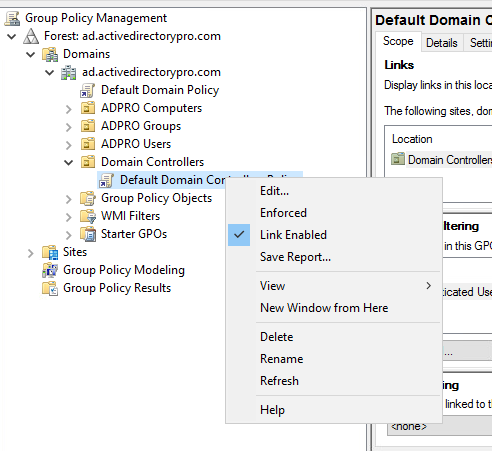

1. Abra o console Group Policy Management. Isto pode ser do controlador de domínio ou qualquer computador que tenha as ferramentas RSAT instaladas.

2. Modifique a Política de Controladores de Domínio Padrão

>Passar para a Política de Controladores de Domínio Padrão, clique com o botão direito do mouse e selecione edit.

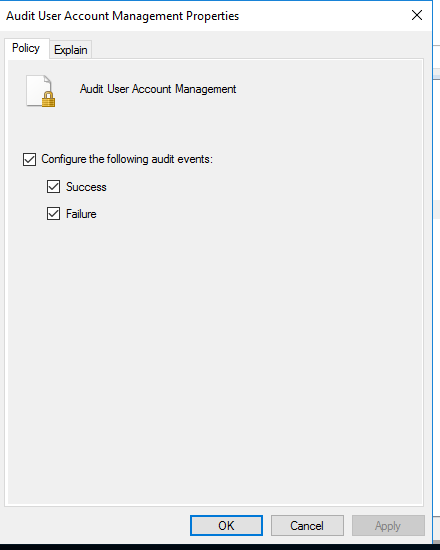

3. Modifique a Configuração da Política Avançada de Auditoria -9659>

Navegue até a configuração do computador -2038> Configurações de Segurança -2038> Configuração da Política Avançada de Auditoria -2038> Políticas de Auditoria -2038> Gestão de Contas -9659>

Configuração de sucesso e falha da política “Gestão de Contas de Usuário de Auditoria”.

Auditoria está agora ligada e o evento 4740 será logado nos logs de eventos de segurança quando uma conta for bloqueada.

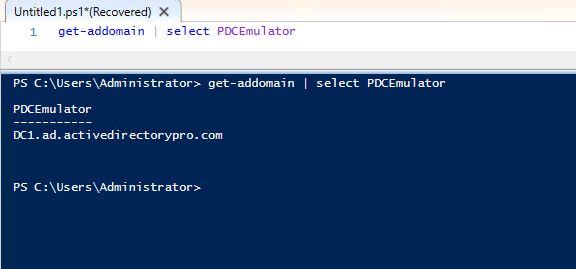

Passo 2: Encontre o Controlador de Domínio com a Função Emulador PDC

Se você tem um único controlador de domínio (vergonha para você) então você pode pular para o próximo passo….esperemos que você tenha pelo menos dois CDs.

O CC com a função emulador PDC irá gravar cada bloqueio de conta com um ID de evento de 4740.

Para encontrar o CC que tem a função de emulador PDCE execute este comando PowerShell

get-addomain | select PDCEmulator

Passo 3: Encontrar o ID de evento 4740 usando o PowerShell

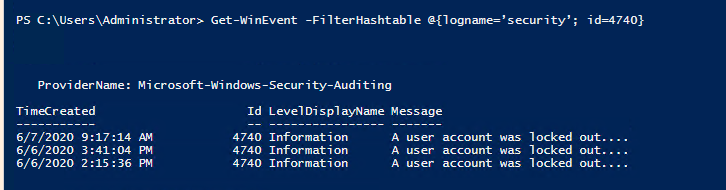

Todos os detalhes que precisa está no evento 4740. Agora que você sabe qual CD detém a função pdcemulator você pode filtrar os logs para este evento.

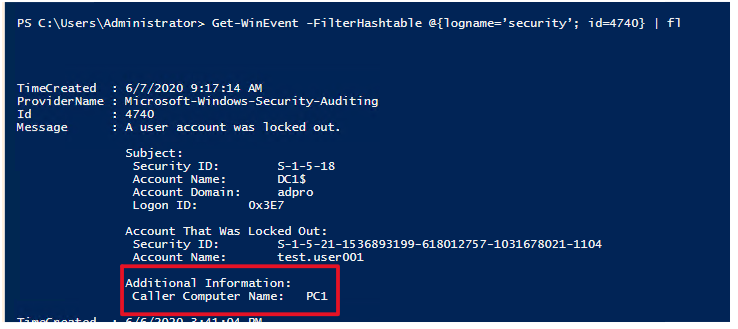

No CD que detém a função PDCEmulator abra o PowerShell e execute este comando

Get-WinEvent -FilterHashtable @{logname='security'; id=4740}

Isto irá procurar nos logs de eventos de segurança pelo ID de evento 4740. Se você tiver algum bloqueio de conta você deve fazer uma lista como abaixo.

Para exibir os detalhes destes eventos e obter a origem do bloqueio use este comando.

Get-WinEvent -FilterHashtable @{logname='security'; id=4740} | fl

Isto irá exibir o nome do computador que chamou o bloqueio. Esta é a origem do bloqueio da conta do usuário.

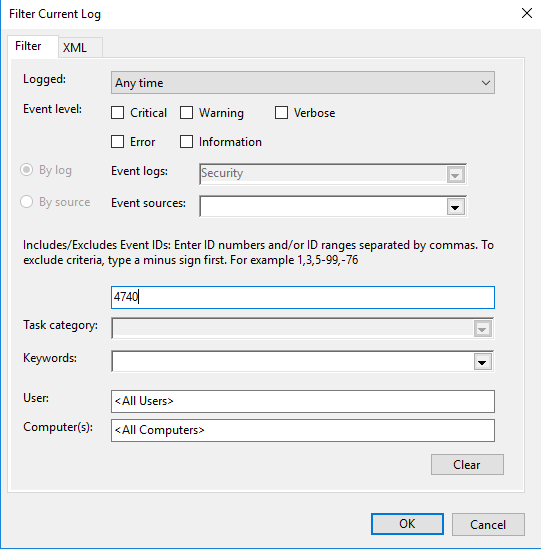

Você também pode abrir o log de eventos e filtrar os eventos para 4740

É isso para o método 1.

Embora este método funcione, ele toma alguns passos manuais e pode ser demorado. Você também pode ter pessoal que não está familiarizado com o PowerShell e precisa executar outras funções como desbloquear ou redefinir a conta do usuário.

Foi por isso que eu criei a ferramenta GUI Desbloquear usuário do Active Directory. Esta ferramenta torna super fácil para a staff encontrar todos os utilizadores bloqueados e a origem dos bloqueios de contas.

Cheque os passos abaixo para usar a ferramenta gui de desbloqueio.

Método 2: Usando a ferramenta GUI Desbloqueio de Usuário para Encontrar a Origem dos Bloqueios de Contas

Criei esta ferramenta para tornar super fácil para qualquer membro do staff desbloquear contas, redefinir senhas e encontrar a origem dos bloqueios de contas.

Apenas como o PowerShell esta ferramenta requer que a auditoria seja ativada para Gerenciamento de Contas. Veja os passos acima para ativar estes logs de auditoria.

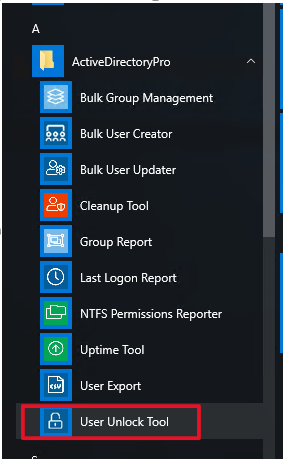

1. Abra a Ferramenta de Desbloqueio do Usuário

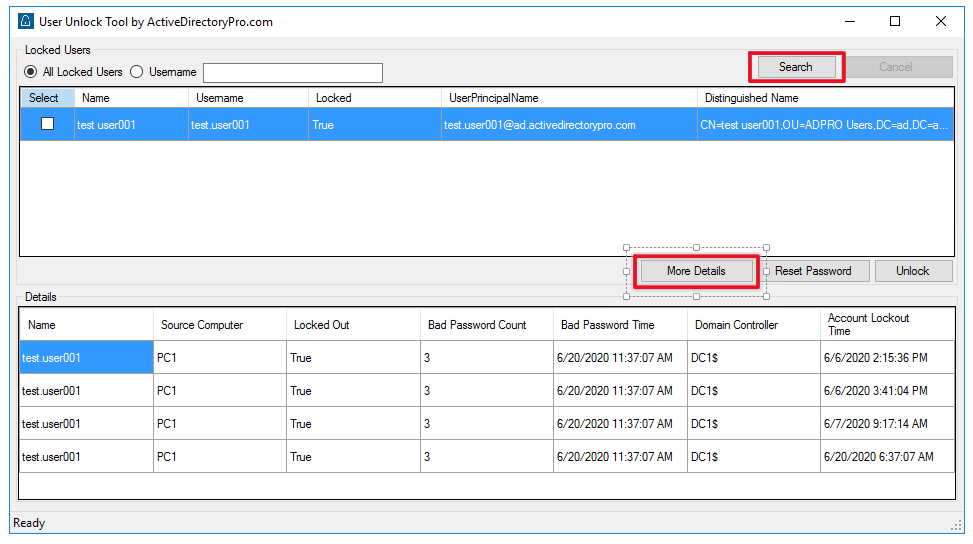

2. Clique no Botão Pesquisar, depois clique em mais detalhes

>É tudo o que existe.

Verá agora uma lista de vezes que a conta foi bloqueada e o computador de origem.

Além disso, você pode desbloquear a conta e redefinir a senha tudo a partir de uma ferramenta. A ferramenta irá exibir todas as contas bloqueadas, você pode selecionar uma única conta ou múltiplas contas para desbloquear.

A ferramenta de desbloqueio do usuário está incluída no meu pacote do AD Pro Toolkit, este é um pacote de 10 ferramentas para ajudar a simplificar e automatizar as tarefas de rotina do AD.

Eu espero que você ache este artigo útil. Se você tiver perguntas ou comentários me avise postando um comentário abaixo.

Recommended Tool: SolarWinds Server & Application Monitor

![]()

Este utilitário foi projetado para monitorar Active Directory e outros serviços críticos como DNS & DHCP. Ele irá detectar rapidamente problemas no controlador de domínio, prevenir falhas de replicação, rastrear tentativas de logon falhadas e muito mais.

O que eu mais gosto no SAM é que é fácil de usar o painel de controle e os recursos de alerta. Ele também tem a capacidade de monitorar máquinas virtuais e armazenamento.

Download Your Free Trial Here